容器化部署后网关设置的步骤是什么?如何确保网络安全?

- 电脑百科

- 2025-05-01

- 2

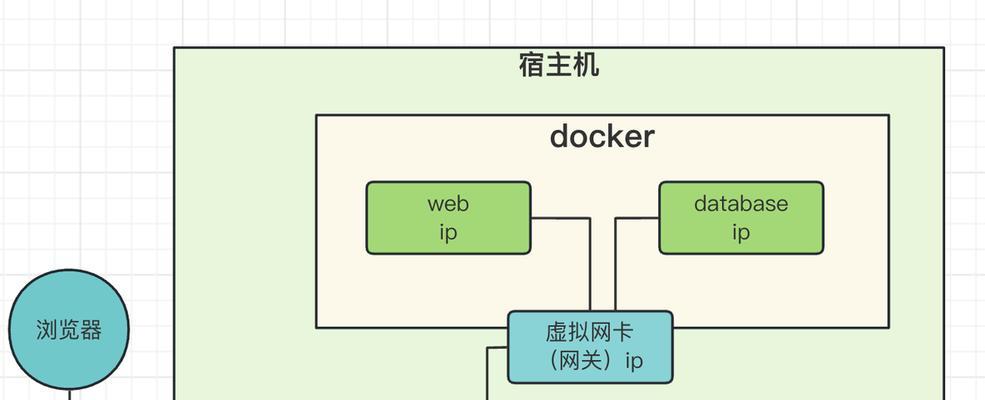

随着云计算和微服务架构的普及,容器化部署成为一种趋势,它提供了高效、灵活的资源使用方式。容器化部署后,一个关键步骤是设置网关,确保网络安全与服务的高效互通。本文将详细介绍容器化部署后设置网关的步骤,并探讨如何确保网络安全。

容器化部署后的网关设置步骤

选择合适的容器网关

在进行网关设置之前,首先需要选择一个适合容器化部署环境的网关。目前市面上有很多成熟的解决方案,例如Kong、Traefik、Istio等。选择网关时,应考虑其对容器编排工具(如Kubernetes)的支持程度、可扩展性、性能、以及安全特性。

部署网关

选择合适的网关后,接下来就是将网关部署到容器化环境中。以Kubernetes为例,这通常意味着在集群中部署网关的Pod,并将其配置为Service,以便其他服务能够发现并访问它。部署过程中,确保网关的资源配置符合实际需求,如CPU和内存限制,以避免资源竞争导致的性能问题。

配置网关规则

部署网关后,需要根据业务需求配置路由规则。这包括设置路由路径、负载均衡策略、服务发现等。在Kong中,你可以通过编写Kong配置文件来设置这些规则,而在Istio中,可以通过定义DestinationRule和VirtualService资源来实现。

网络安全配置

在设置网关时,网络安全配置是不可忽视的一环。要根据组织的安全政策配置认证机制、SSL/TLS加密、访问控制列表(ACLs)等安全措施。确保敏感数据传输时加密,并只允许授权的访问。

监控与日志

网关部署完毕后,应启用监控与日志记录功能。这有助于实时了解网关的性能状态,及时发现并解决问题。使用如Prometheus、Grafana等工具可以方便地收集和分析监控数据。

如何确保网络安全

安全策略与合规性

在容器化部署和网关设置过程中,遵守安全策略和行业合规性要求是至关重要的。这意味着需要定期进行安全审计,并确保所有的安全配置和措施符合相关法律法规和最佳实践。

安全防护措施

确保网络安全需要多层防护措施:

隔离与最小权限原则:仅授予必要的权限,减少潜在的攻击面。

持续更新与打补丁:及时为网关及其依赖的组件应用安全更新和补丁。

入侵检测和防御系统:部署入侵检测系统(IDS)和入侵防御系统(IPS)来监控和防御恶意活动。

数据加密:对敏感数据进行加密,确保即使数据被截获,也无法被非法读取。

教育培训

网络安全不仅仅是技术问题,更涉及到人员的意识。定期对员工进行安全意识培训,教育他们识别钓鱼邮件、使用复杂密码、定期更新密码等,是确保网络安全的重要组成部分。

持续监控与应急响应

网络安全是一个持续的过程,需要不断监控网络活动,并准备应对可能的网络安全事件。建立一个有效的应急响应计划,在发生安全事件时能够迅速作出反应,最小化损失。

容器化部署为应用程序带来了灵活性和可扩展性,但同时也带来了网络安全方面的挑战。通过上述步骤和措施,我们可以确保在容器化部署后的网关设置中兼顾安全与效率,构建一个安全可靠的网络环境。

通过以上内容的探讨,我们已经详细地了解了容器化部署后网关设置的步骤,以及如何确保网络安全。希望本文能够为读者提供有价值的指导,帮助在自己的项目中实现安全高效的容器化部署。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。